内网渗透是什么?它的工作原理是什么?

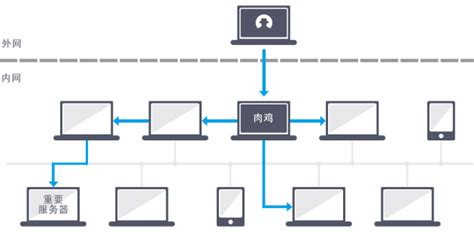

内网渗透是一种网络安全攻击手段,指的是攻击者在成功突破外围防御后,进一步深入目标组织的内部网络,以获取敏感信息、控制关键资源或扩展攻击面的过程。内网渗透通常发生在局域网(LAN)或企业内部网络中,这些网络通常与外部互联网隔离,只有经过授权的用户才能访问。

一、什么是内网渗透

内网渗透的核心在于攻击者已经进入了目标系统的内部网络,并通过各种技术手段进一步控制系统,获取敏感信息或执行恶意操作。与外网渗透相比,内网渗透更侧重于对目标环境的熟悉程度和敏感信息的识别。内网渗透的目标通常是域控制器(DC),因为控制了域控制器,攻击者可以接管整个内网环境。

二、内网渗透的工作原理

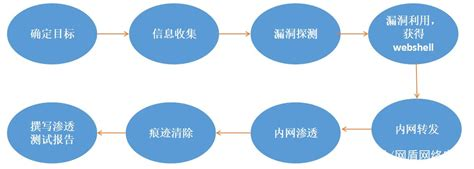

内网渗透的工作原理可以分为几个主要步骤:

信息收集:攻击者首先会对目标网络进行信息收集,包括IP地址、开放端口、服务类型、系统版本等信息。这一步骤是渗透的基础,帮助攻击者了解目标网络的结构和潜在的攻击面。

漏洞扫描与入侵尝试:利用漏洞扫描工具,攻击者会寻找目标网络中的漏洞和服务弱点。一旦找到可利用的漏洞,攻击者会尝试入侵目标网络,例如通过弱密码或已知的系统漏洞进行攻击。

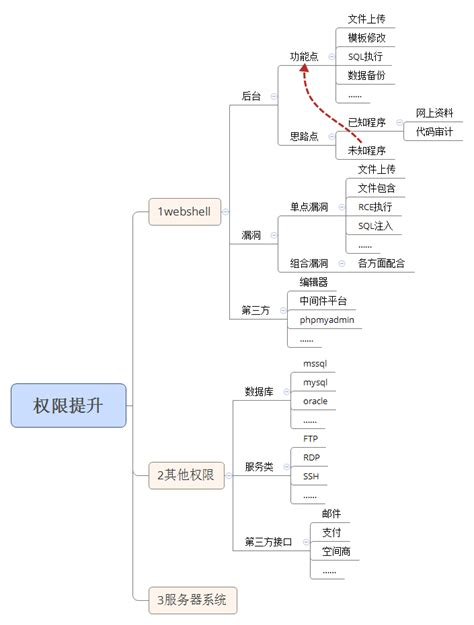

权限提升:成功入侵后,攻击者会尝试提升权限,以便在内网中进行更多的操作。这可能包括利用本地提权漏洞或针对管理员账号进行攻击。

横向移动:在获得初始访问权限后,攻击者会在内网中横向移动,寻找其他系统或服务器进行攻击,以进一步深入内网。

数据窃取与破坏:最终,攻击者会窃取敏感信息、篡改数据或破坏系统,以达到其非法目的。

三、内网渗透的技术与工具

内网渗透涉及多种技术和工具,包括端口扫描、漏洞利用、社会工程学攻击、提权工具等。例如,nmap和IIS PUT Scanner常用于探测开放端口和服务,而Metasploit和CobaltStrike则用于漏洞利用和权限提升。此外,内网代理和隧道技术也被广泛应用于绕过防火墙和实现内外网通信。

四、防御策略

为了防御内网渗透,组织应采取一系列措施,如实施强大的防火墙和入侵检测/入侵防御系统、定期修补系统和应用程序、实施强密码策略以及对员工进行安全意识培训。此外,VLAN隔离、边界划分和基于行为的入侵检测系统也是有效的防御手段。

总之,内网渗透是一种复杂且危险的网络安全威胁,需要组织和个人共同努力,采取综合措施来保护网络安全。通过深入了解内网渗透的技术和原理,可以更好地防范潜在的安全风险,确保企业内部信息的安全。

评论

New Comments

暂无评论。 成为第一个!